---

title: Une approche cybersécurité en SNT et NSI, un levier pour l'apprentissage ? Partie 1, mise en forme de l'article GEP

lang: fr-FR

tags: cybersécurité, GEP

---

[TOC]

---

# Descriptif de l'expérimentation

## 1. Introduction

Aujourd’hui la cybersécurité est incontournable dans le monde Informatique. Elle intervient en effet partout, du niveau matériel au niveau applicatif (système d’exploitation et applications), en passant par les protocoles de communication dans les réseaux, les systèmes d’authentification sur le web, ou encore le traitement et le stockage des données (Cloud, bases de données, etc.). Des failles de sécurité peuvent entraîner de vastes problèmes : fuites de données, espionnage, usurpation d’identité, vols, etc.

Bien que la cybersécurité ne soit pas explicitement aux programmes de SNT et NSI en tant que telle, même si elle apparaît en filigrane dans la partie sur la sécurisation des communications en Terminale NSI, il nous semble important, voire crucial compte-tenu de son implication dans la vie de tous les jours, de l’aborder aux détours des notions étudiées dans ces deux disciplines, ceci afin d’initier les élèves aux bonnes pratiques, les faire réfléchir aux différents aspects de la cybersécurité et, pourquoi pas, susciter des vocations dans ce domaine qui manque actuellement cruellement de personnes qualifiées.

Le but de ce travail en deux parties est de présenter une plateforme web spécialement conçue à cet effet et de montrer, à travers quelques exemples pratiques, comment son utilisation peut engager, d'une part, une réflexion sur la cybersécurité et apporter, d'autre part, une plus-value dans l'apprentissage des notions informatiques abordées en SNT et spécialité NSI.

Dans cette première partie, nous commençons par décrire le contenu de cette plateforme (section 2), puis nous présentons quelques exemples pratiques clé en main qui peuvent être utilisés en SNT et en Première et Terminale NSI (section 3). Pour chacun de ces exemples, nous proposons des intentions pédagogiques, ainsi qu'un retour d'expérience sur les plus-values et les freins pédagogiques. Ces exemples seront complétés par d'autres dans un prochain article.

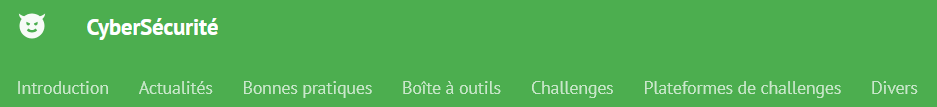

## 2. Présentation de la plateforme

### Informations générales

Le but de la plateforme CyberSécurité conçue par Charles Poulmaire et Pascal Remy (académie de Versailles) est triple :

- offrir de nombreuses informations sur les bonnes pratiques en matière de sécurité informatique, des conseils pour protéger ses données et sa vie privée, ainsi que des astuces pour détecter et contrer les menaces en ligne ;

- proposer des défis interactifs pour mettre à l'épreuve diverses compétences en cybersécurité ;

- présenter une gamme d'outils puissants, libres et actualisés pour aider à résoudre les défis, qu'il s'agisse de cryptographie, d'analyse de logiciels malveillants ou de sécurisation des réseaux.

Une sélection de plateformes externes renommées dédiées à la cybersécurité, ainsi qu'une présentation des métiers de la cyber et un point sur l'orientation vers ces métiers sont également proposées.

### Structure

La plateforme est organisée en six grandes sections.

**1. Actualités**

Cette section regroupe de nombreuses informations sur la cybersécurité comme, par exemple, des actions de sensibilisation et d'initiation à la cybersécurité, des présentations de concours de CTF ou des ressources pédagogiques. Toutes ces informations sont actualisées régulièrement.

**2. Bonnes pratiques**

Cette section présente différentes ressources sur les bonnes pratiques en cybersécurité, comme l'utilisation de mots de passe forts, la mise à jour régulière des logiciels et la sensibilisation des utilisateurs aux risques potentiels, afin de réduire les vulnérabilités et prévenir les attaques informatiques.

**3. Boîte à outils**

Cette section présente différents logiciels et fiches ressources pouvant être utiles pour résoudre les challenges proposés.

**4. Challenges**

Cette section propose différents challenges CTF (_Capture The Flag_) dont la résolution passe par la détermination d'un ou plusieurs « drapeaux » ou « flag » qui sont des morceaux de données ou de texte cachés dans des systèmes informatiques. Ces défis peuvent inclure la recherche de failles de sécurité, la résolution de puzzles cryptographiques, ou l'utilisation de logiciels pour obtenir des réponses. Ces challenges sont regroupées dans différentes catégories :

- Algorithmique

- Cryptographie

- OSINT

- Programmation Python/Scratch

- Réseaux

- Stéganographie

- Web - client

- Web - serveur

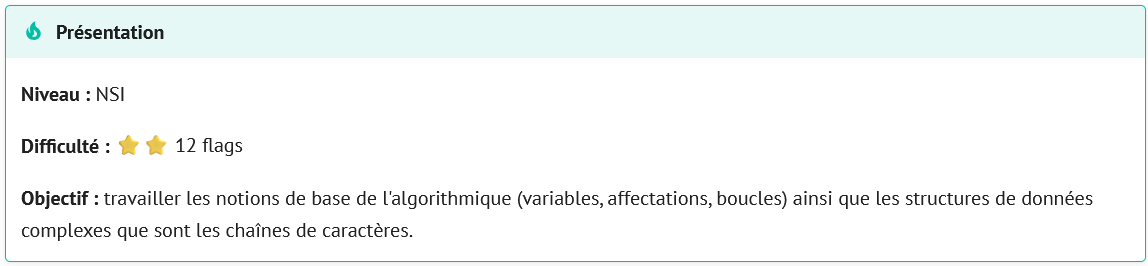

Pour chaque challenge, et à titre indicatif, sont indiqués le niveau nécessaire pour résoudre le challenge, la difficulté (facile, intermédiaire ou difficile) représentée par un nombre d'étoiles entre 1 et 3, le nombre de flags à trouver, ainsi qu'une description de l'objectif du challenge.

Par exemple, l'image ci-dessous montre que l'on a affaire à un challenge conçu plutôt pour des spécialités NSI, qu'il est de difficulité intermédiaire, que l'on a 12 flags à trouver et qu'il va permettre de travailler sur les notions de base de l'algorithmique, ainsi que sur les chaînes de caractères.

**5. Plateformes de challenges**

Il existe de nombreuses plateformes de CTF de grandes qualités pour s'initier à la cybersécurité. Dans cette section, on en présente quelques-unes qui sont intéressantes, à la fois pour les types de challenges proposés, mais aussi pour l'approche et le contenu pédagogique sous-jacent.

**6. Divers**

Dans cette section, on trouvera différentes ressources bibliographiques et sitographiques permettant d'approfondir ce qui est abordé dans ce site, ainsi qu'un point sur les métiers de la cyber et les études pour y parvenir.

## 3. Quelques exemples pratiques

### Exemple 1 : OSINT

L'acronyme **OSINT** signifie en anglais _Open Source INTelligence_. Il se traduit en français par _Renseignement d'Origine Sources Ouvertes_ ou _ROSO_.

Il s'agit d'une méthode de renseignement regroupant un ensemble de pratiques d’investigation et d’analyse qui vise à dévoiler une information préalablement dissimulée en récoltant, croisant ou analysant des données numériques disponibles en source ouverte (médias traditionnels, Internet, Données gouvernementales, publications professionnelles et académiques, données commerciales, imagerie satellite, bases de données publiques et littérature grise).

Dans la cybersécurité, l'OSINT est aujourd'hui un outil incontournable avec de nombreuses applications concrètes :

- recherche d'information pour évaluer les vulnérabilités potentielles des systèmes, des individus ou des organisations ;

- identification de modèles de comportement, de menaces émergentes, de vulnérabilités et d'acteurs malveillants ;

- extractions d'informations pertinentes, notamment dans le cadre d’investigations journalistiques ou pour lutter contre la désinformation et le complotisme ;

- etc.

Pour illustrer cette branche de la cybersécurité et sa possible utilisation pédagogique en SNT et NSI, intéressons-nous au challenge A vélo.

#### **Présentation et corrigé du challenge**

Dans ce challenge, on donne la photo suivante (photo personnelle de Pascal Remy) :

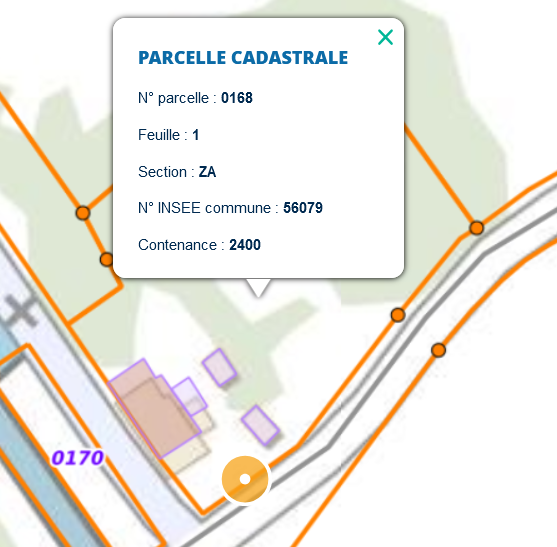

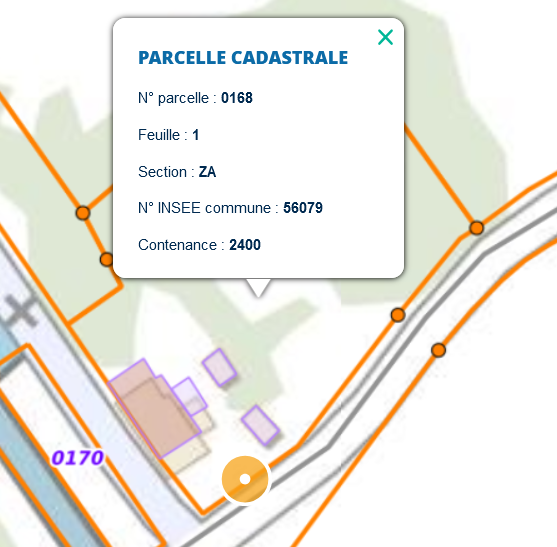

et on souhaite trouver les informations suivantes :

- numéro de l'écluse ;

- numéro de la parcelle sur laquelle le bâtiment est construit ;

- nom de la piste cyclable et nom des deux villes (par ordre alphabétique) qui en forment les extrémités.

Pour ce faire, on procède comme suit :

1. En réalisant une recherche inversée sur la photo, on tombe sur ce site et on voit qu'il s'agit de l'écluse Saint Jouan sur le canal Nantes-Brest.

2. En faisant ensuite une recherche google maps de l'écluse Saint Jouan, on voit qu'il s'agit de l'écluse $34$

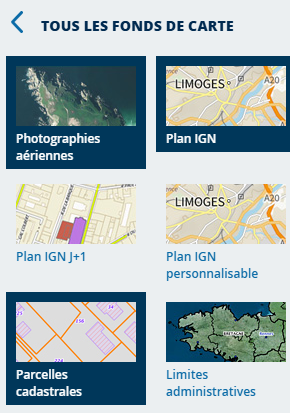

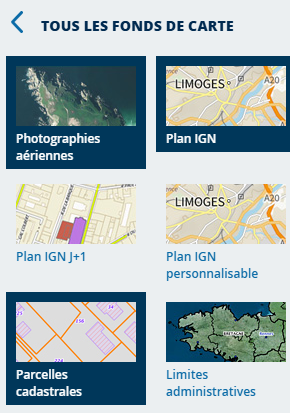

3. Pour le numéro de la parcelle, on localise l'écluse Saint Jouan sur le site Géoportail et on met comme fond de carte les parcelles cadastrales pour obtenir l'image suivante (cliquer sur la parcelle pour obtenir les détails) :

4. Pour la dernière partie du flag, on peut faire par exemple la recherche google canal nantes brest vélo et on tombe sur ce site qui nous dit que la piste cyclable s'appelle la Vélodyssée et qu'elle est située entre Chateaulin et Nantes.

5. Le flag est 34_ZA0168_la-velodyssee_chateaulin-nantes

#### **Intentions pédagogiques**

Les outils utilisés pour résoudre ce challenge sont les suivants :

- utilisation d'un moteur de recherche ;

- recherche par image inversée ;

- utilisation de Google Maps pour localiser des éléments sur une carte ;

- utilisation du site Géoportail, le portail national de la connaissance du territoire mise en oeuvre par l'IGN (Institut national de l'information Géographique et forestière).

Dans le cadre d'un cours de SNT, ce challenge peut donc permettre, en manipulant des outils variés, d'introduire et de travailler simultanément plusieurs notions au programme :

- moteur de recherche (thème _Web_) ;

- algorithmique sur les images (thème _Photographie numérique_) ;

- repérage sur une carte numérique (thème _Localisation, cartographie et mobilité_).

L'enseignant peut ensuite engager un débat avec les élèves pour élaborer de façon conjointe une trace écrite concernant ces différentes notions.

D'autre part, ce challenge permet aussi de travailler des compétences connexes telles que l'autonomie, la réflexion et la créativité des élèves, ainsi que la recherche documentaire ; compétences qui sont extrêmement importantes dans le domaine Informatique. C'est d'ailleurs ce dernier point qui est essentiellement visé lorsque l'on propose ce challenge dans le cadre d'un cours de NSI.

#### **Retours d'expérience**

- **Plus-values pédagogiques (enseignants / élèves) :**

- Investissement plus important de la part des élèves car il s'agit d'un jeu et non d'une activité traditionnelle.

- Développement de l'autonomie, de la réflexion et de la créativité des élèves.

- Mise en place de stratégies de recherche de la part des élèves.

- Traitement de notions potentiellement difficiles d'une manière active qui facilite leur appropriation.

- Gestion du groupe.

- Les élèves ont un autre point de vue des SNT.

- **Les freins :**

- Contrainte de temps : si les élèves sont bloqués, l'enseignant doit donner des indications pour que les objectifs de l'activité soient atteints.

- L'activité nécessite des ressources spécifiques, telles que du matériel, une connexion internet et un accès à la plateforme.

- Taille de la classe : l'activité peut être plus difficile à gérer dans de grandes classes où le nombre d'élèves est élevé. Il peut être plus complexe de fournir un suivi individuel et d'assurer la participation active de tous les élèves.

- Résistance au changement : certains élèves peuvent se montrer réticents à quitter leur zone de confort et à s’impliquer activement dans l’activité. Préférant des méthodes d’enseignement plus traditionnelles, ils expriment parfois une certaine réserve face à une approche plus expérimentale et participative.

### Exemple 2 : OSINT et cryptographie

Pour enrichir une séance de cours, on peut également proposer des challenges où l'OSINT est couplée avec une autre branche de la cybersécurité. A titre d'exemple, considérons le challenge (veni, vidi, vici)x6 qui combine à la fois OSINT et cryptographie.

#### **Présentation et corrigé du challenge**

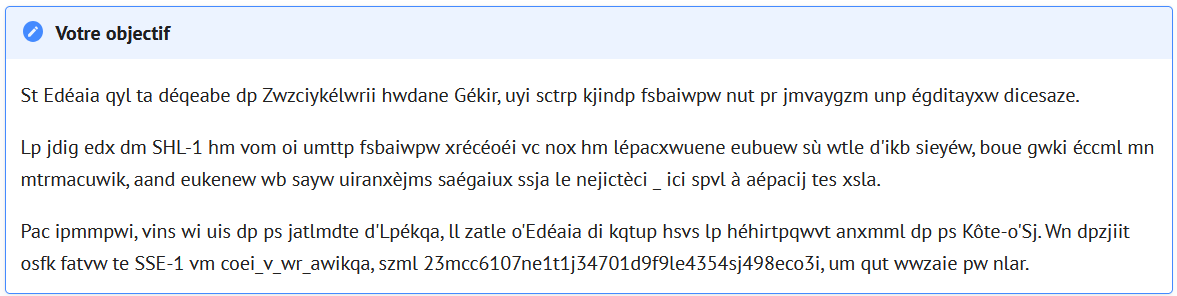

Dans ce challenge, on donne l'objectif suivant :

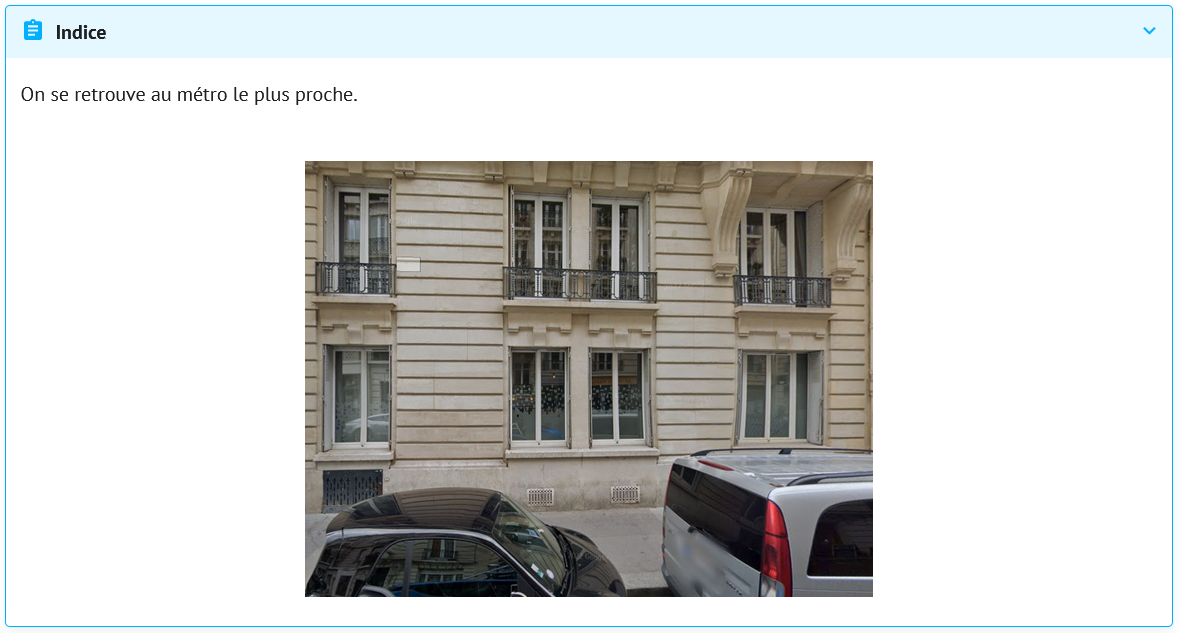

ainsi que cet indice :

Il s'agit ici, dans un premier temps, de décrypter l'objectif à l'aide de l'indice, puis, dans un second temps, de répondre à l'objectif. Pour ce faire, on procède de la façon suivante :

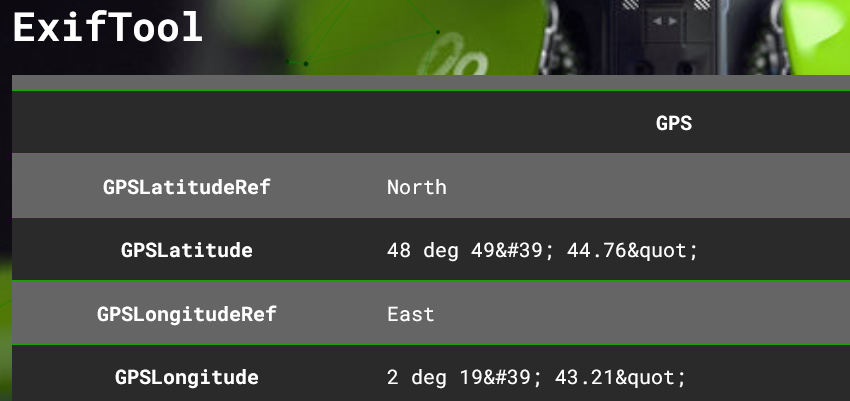

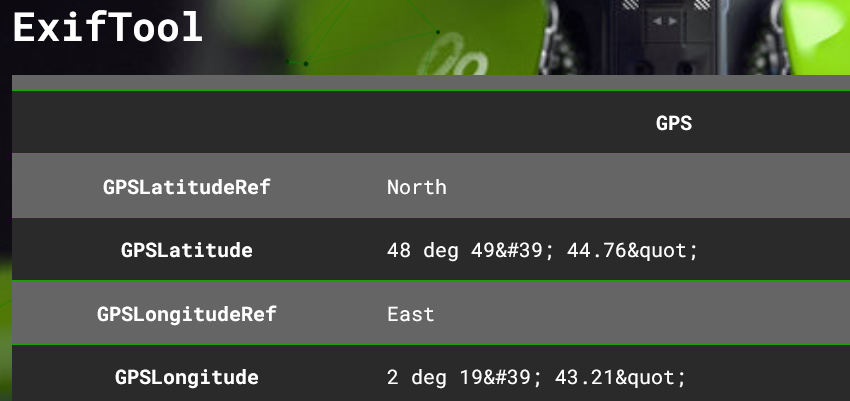

1. On utilise par exemple le site Aperi'Solve pour étudier les métadonnées exif de la photo donnée en indice. Dans la partie ExifTool, on trouve les coordonnées GPS de la photo : latitude nord de 48 deg 49' 44.76'' et longitude est de 2 deg 19' 43.21''

2. En utilisant, par exemple ce site de géolocalisation, on obtient l'adresse suivante : 40 rue Bézout, Paris

3. En affichant cette adresse dans Google Maps, on voit que le métro le plus proche est la station Alésia

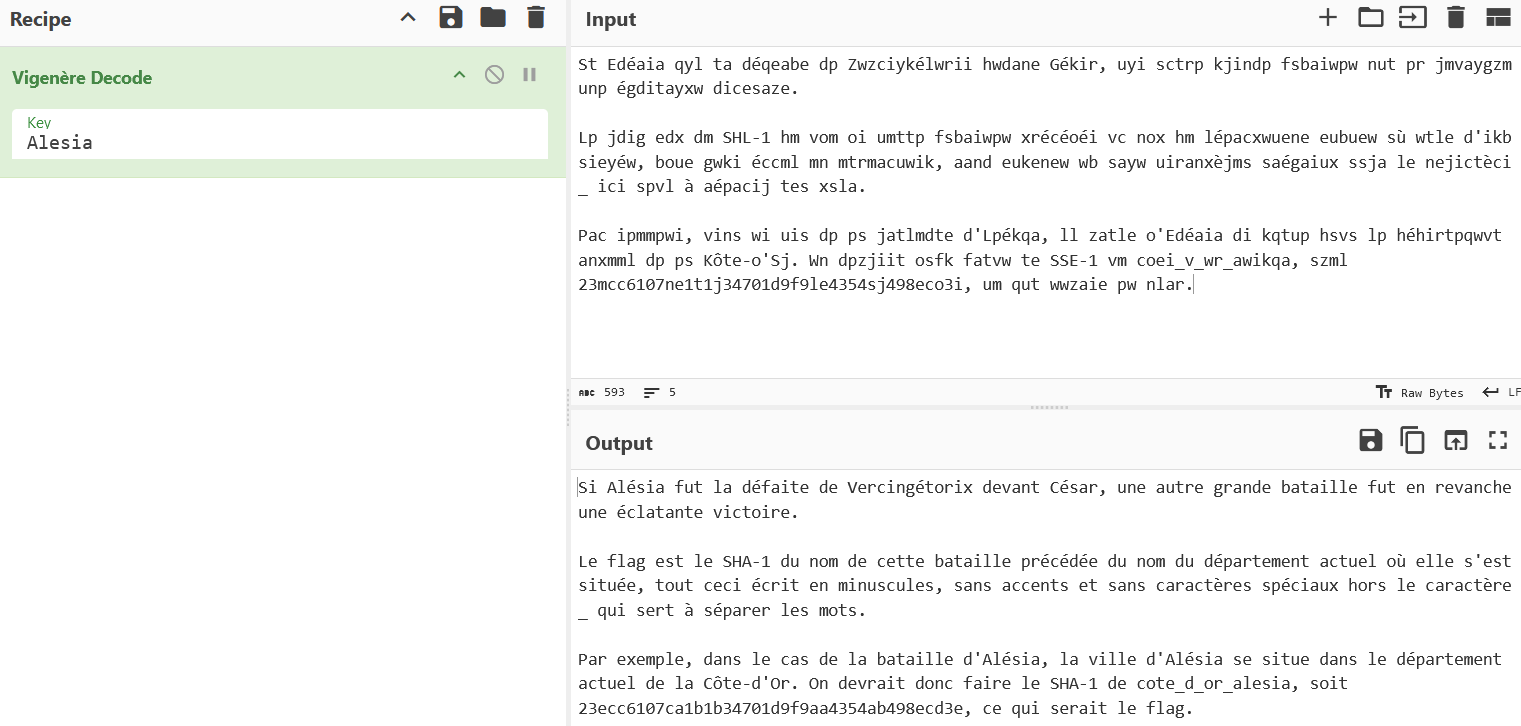

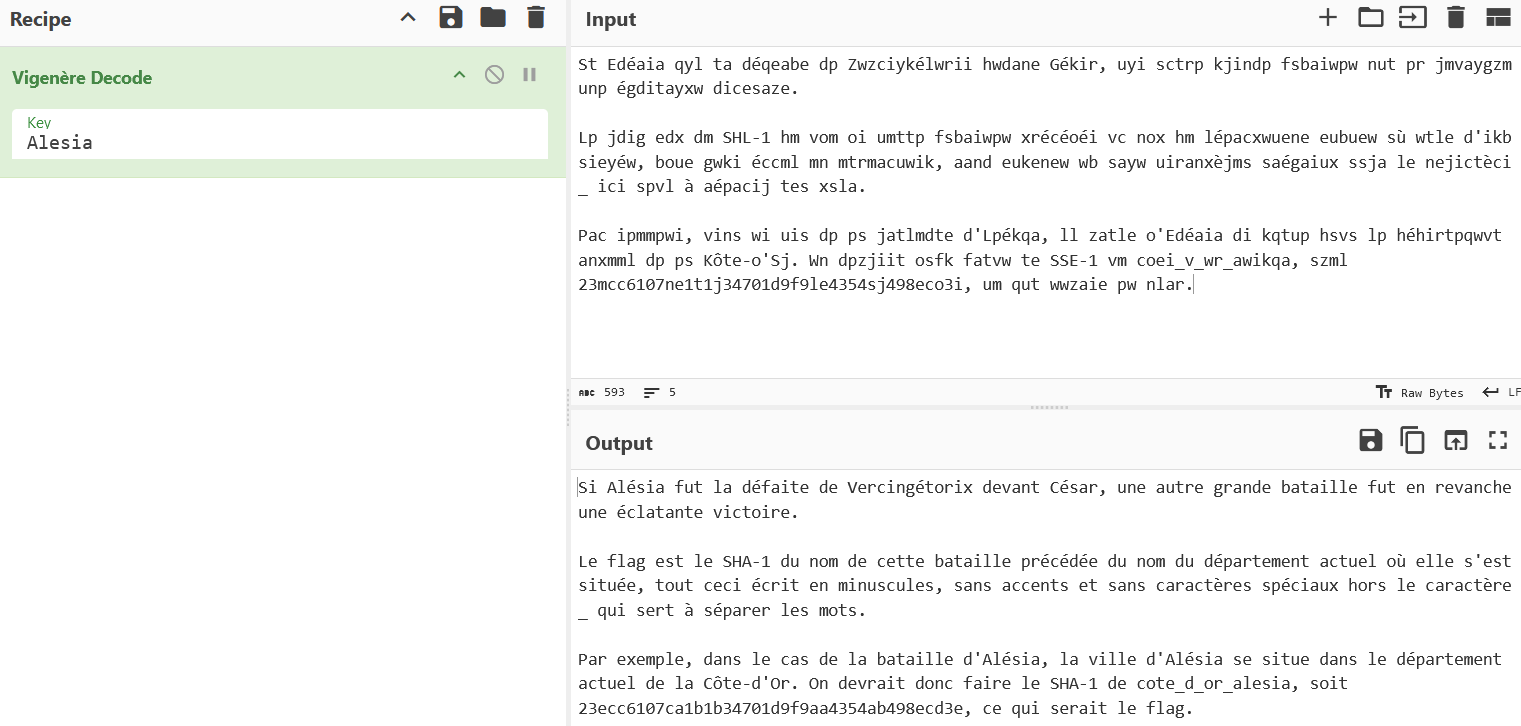

4. Pour décoder le message, on utilise par exemple le site CyberChef

- Le titre en latin du challenge dû à César suggère de faire un décodage avec la méthode de Vigenère (en raison du x6 : effectuer plusieurs fois César) et le mot clé

2. En utilisant, par exemple ce site de géolocalisation, on obtient l'adresse suivante : 40 rue Bézout, Paris

3. En affichant cette adresse dans Google Maps, on voit que le métro le plus proche est la station Alésia

4. Pour décoder le message, on utilise par exemple le site CyberChef

- Le titre en latin du challenge dû à César suggère de faire un décodage avec la méthode de Vigenère (en raison du x6 : effectuer plusieurs fois César) et le mot clé Alesia (sans accent car en latin ; de plus, Vigenère ne gère pas les accents ; le x6 du titre fait aussi référence au nombre de lettres d'Alesia)

- On utilise donc Vigenère Decode avec le mot-clé Alesia

ce qui nous donne le texte suivant :

```

Si Alésia fut la défaite de Vercingétorix devant César, une autre grande bataille

fut en revanche une éclatante victoire.

Le flag est le SHA-1 du nom de cette bataille précédée du nom du département actuel où

elle s'est située, tout ceci écrit en minuscules, sans accents et sans caractères

spéciaux hors le caractère _ qui sert à séparer les mots.

Par exemple, dans le cas de la bataille d'Alésia, la ville d'Alésia se situe dans

le département actuel de la Côte-d'Or. On devrait donc faire le SHA-1

de cote_d_or_alesia, soit 23ecc6107ca1b1b34701d9f9aa4354ab498ecd3e, ce qui serait

le flag.

```

5. Une brève recherche sur le web nous conduit à la bataille de Gergovie, qui se situe dans le département actuel du Puy-de-Dôme (plus précisément à côté de Clermont-Ferrand)

6. Le flag est le SHA-1 de

ce qui nous donne le texte suivant :

```

Si Alésia fut la défaite de Vercingétorix devant César, une autre grande bataille

fut en revanche une éclatante victoire.

Le flag est le SHA-1 du nom de cette bataille précédée du nom du département actuel où

elle s'est située, tout ceci écrit en minuscules, sans accents et sans caractères

spéciaux hors le caractère _ qui sert à séparer les mots.

Par exemple, dans le cas de la bataille d'Alésia, la ville d'Alésia se situe dans

le département actuel de la Côte-d'Or. On devrait donc faire le SHA-1

de cote_d_or_alesia, soit 23ecc6107ca1b1b34701d9f9aa4354ab498ecd3e, ce qui serait

le flag.

```

5. Une brève recherche sur le web nous conduit à la bataille de Gergovie, qui se situe dans le département actuel du Puy-de-Dôme (plus précisément à côté de Clermont-Ferrand)

6. Le flag est le SHA-1 de puy_de_dome_gergovie, soit 018ea4d9b844a453291d25e89e033a57958d3e1b

#### **Intentions pédagogiques**

Les outils pour résoudre ce challenge sont les suivants :

- étudier les métadonnées exif d'une image ;

- recherche sur le web ;

- utilisation de Google Maps pour localiser des éléments sur une carte ;

- déchiffrer un message.

Dans le cadre d'un cours de SNT, ce challenge peut donc permettre, en manipulant des outils variés, d'introduire et de travailler simultanément plusieurs notions au programme :

- moteur de recherche (thème _Web_) ;

- métadonnées exif d'une image (thème _Photographie numérique_) ;

- repérage sur une carte numérique (thème _Localisation, cartographie et mobilité_).

L'enseignant peut également, s'il le désire, aborder quelques notions simples de cryptographie (il peut pour cela s'appuyer sur la fiche Méthodes de chiffrement écrite à cet effet, fiche qu'il peut aussi demander aux élèves d'aller consulter au cours de la réalisation du challenge). Ensuite, l'enseignant peut engager un débat avec les élèves pour élaborer de façon conjointe une trace écrite concernant ces différentes notions.

Dans le cadre d'un cours de NSI, ce point sur les notions de cryptographie peut être intéressant à faire en Première (on pourrait même imaginer à la suite de ce challenge un TP pour implémenter la méthode de Vigenère) et a toute sa place en Terminale dans le cadre de la partie sur la sécurisation des communications.

D'autre part, comme dans l'exemple 1, ce challenge permet naturellement de travailler également des compétences connexes telles que l'autonomie, la réflexion et la créativité des élèves, ainsi que la recherche documentaire ; compétences qui sont extrêmement importantes dans le domaine Informatique.

#### **Retours d'expérience**

- **Plus-values pédagogiques (enseignants / élèves) :**

- Investissement plus important de la part des élèves car il s'agit d'un jeu et non d'une activité traditionnelle.

- Développement de l'autonomie, de la réflexion et de la créativité des élèves.

- Mise en place de stratégies de recherche de la part des élèves.

- Traitement de notions potentiellement difficiles d'une manière active qui facilite leur appropriation.

- Introduction ludique de la notion difficile de cryptographie ce qui permet aux élèves de mieux comprendre les différentes techniques de cryptographie et la différence entre chiffrement et cryptage.

- Gestion du groupe.

- Les élèves ont un autre point de vue des SNT.

- **Les freins :**

- Contrainte de temps : si les élèves sont bloqués, l'enseignant doit donner des indications pour que les objectifs de l'activité soient atteints.

- L'activité nécessite des ressources spécifiques, telles que du matériel, une connexion internet et un accès à la plateforme.

- Taille de la classe : l'activité peut être plus difficile à gérer dans de grandes classes où le nombre d'élèves est élevé. Il peut être plus complexe de fournir un suivi individuel et d'assurer la participation active de tous les élèves.

- Résistance au changement : certains élèves peuvent se montrer réticents à quitter leur zone de confort et à s’impliquer activement dans l’activité. Préférant des méthodes d’enseignement plus traditionnelles, ils expriment parfois une certaine réserve face à une approche plus expérimentale et participative.

### Exemple 3 : programmation Python

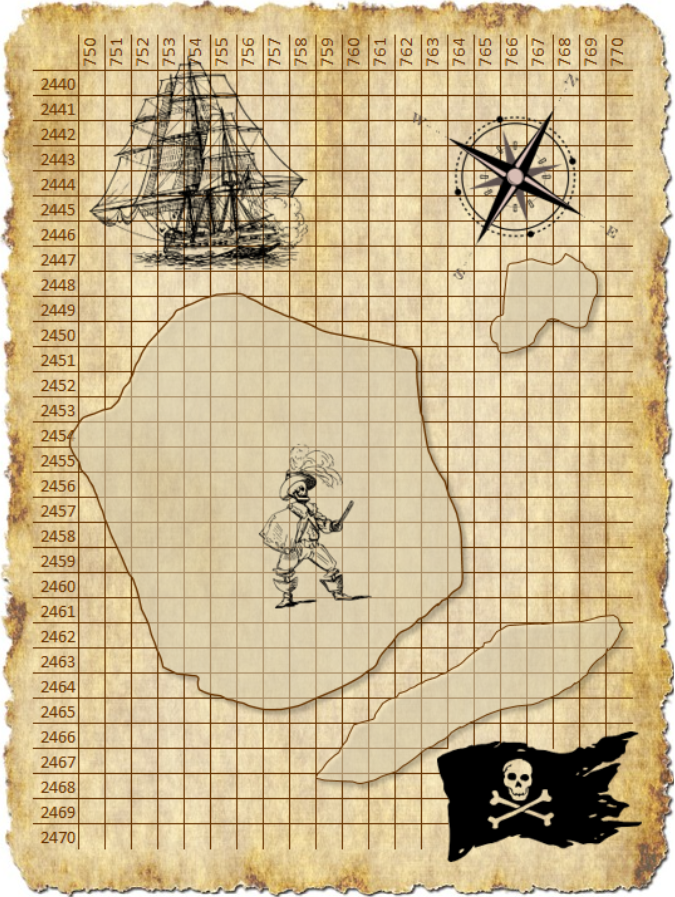

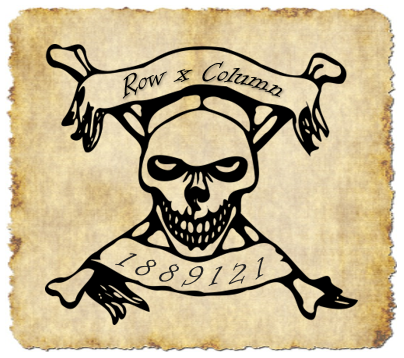

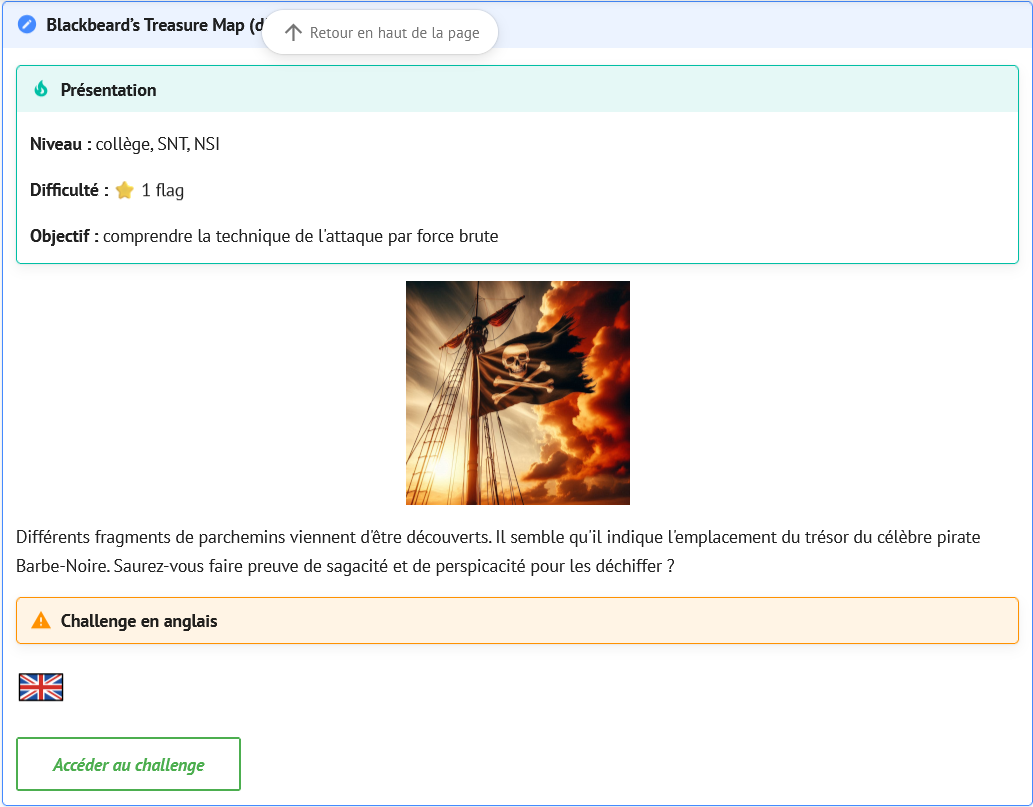

Intéressons-nous maintenant au challenge Blackbeard’s Treasure Map (d'après 101computing.net) permettant à la fois de travailler la démarche algorithmique, de réinvestir (ou simplement introduire) des notions de programmation Python et de comprendre l'approche par force brute.

#### **Présentation et corrigé du challenge**

Dans ce challenge (en anglais pour travailler également la transdisciplinarité !), il s'agit de trouver l'emplacement du trésor de Barbe-Noire à l'aide des deux parchemins suivants :

Pour ce faire, on procède comme suit :

1. Le premier parchemin montre que les numéros des lignes sont compris entre $2440$ et $2470$ et que les numéros des colonnes sont compris entre $750$ et $770$

2. Le second parchemin donne l'égalité Row x Column = 1889121

3. On en déduit qu'il faut trouver une valeur entre $2440$ et $2470$ et une valeur entre $750$ et $770$ de telle sorte que leur produit vaille $1889121$

4. Pour résoudre ce problème, on utilise une méthode par brute force et on écrit pour cela le programme Python suivant :

```python

def treasure_hunt():

for row in range(2440, 2471):

for column in range(750, 771):

if row * column == 1889121:

return row, column

```

5. On obtient le tuple (2463, 767)

6. Le flag est 2463767

#### **Intentions pédagogiques**

Du point de vue informatique, ce challenge offre de nombreux objectifs pédagogiques intéressants :

- _Introduction aux boucles et à la recherche systématique_

La résolution de ce challenge par une approche « brute-force » (ou recherche exhaustive) avec une boucle pour tester toutes les paires possibles dans un intervalle introduit aux élèves les structures de boucle (for} en particulier). En informatique, la capacité à itérer sur une plage de valeurs pour chercher une solution est fondamentale.

- _Travail avec des intervalles et des conditions_

Les contraintes d’intervalles pour les deux entiers row et column permettent de mettre en pratique la vérification de conditions (if). Cela apprend aux élèves à utiliser des bornes et à gérer des conditions dans un contexte pratique, ce qui est essentiel pour l’écriture de programmes robustes.

- _Concepts de programmation efficace et limitations de l'approche brute_

Les élèves peuvent se rendre compte des limites de la recherche exhaustive, surtout si l’on augmente la taille des intervalles. Cela permet d’aborder la notion de performance en programmation et de pourquoi les algorithmes efficaces sont essentiels dans le développement informatique.

- _Pratique de l’automatisation de tâches répétitives_

Le challenge illustre l’avantage de l’informatique pour automatiser des tâches qui seraient longues à faire manuellement. La capacité à automatiser des calculs et à répéter une action un grand nombre de fois est un concept clé de l’informatique, et cette tâche permet de le démontrer de façon concrète.

Résoudre ce challenge nécessite une certaine démarche logique qui se rapproche de la pensée algorithmique. Les élèves doivent comprendre le problème, concevoir une solution en plusieurs étapes, la mettre en oeuvre, et vérifier les résultats. Ce type de pensée est essentiel en informatique et dans les disciplines liées à la programmation.

Bien sûr, ce challenge est plus abordable dans le cadre d'un cours de NSI, mais peut également être fait en SNT pour proposer une activité un peu différente, par exemple, dans le cadre du thème _Photographie numérique_ (on parcourt un tableau en deux dimensions) ou du thème _Localisation, cartographie et mobilité_ (on fait du repérage par force brute sur une carte).

Enfin, ce challenge peut être proposé à divers moment suivant l'objectif visé par l'enseignant : introduction à Python, entraînement ou encore approfondissement.

#### **Retours d'expérience**

- **Plus-values pédagogiques (enseignants / élèves) :**

- Investissement plus important de la part des élèves car il s'agit d'un jeu et non d'une activité traditionnelle.

- Développement de l'autonomie, de la réflexion et de la créativité des élèves.

- Conception de stratégies de recherche de la part des élèves qui permettent de mettre en place le raisonnement algorithmique.

- Manipulation du langage Python à plusieurs niveaux suivant l'objectif visé par l'enseignant (voir remarque ci-dessus).

- Gestion du groupe.

- **Les freins :**

- Contrainte de temps : si les élèves sont bloqués, l'enseignant doit donner des indications pour que les objectifs de l'activité soient atteints.

- L'activité nécessite des ressources spécifiques, telles que du matériel, une connexion internet et un accès à la plateforme.

- Taille de la classe : l'activité peut être plus difficile à gérer dans de grandes classes où le nombre d'élèves est élevé. Il peut être plus complexe de fournir un suivi individuel et d'assurer la participation active de tous les élèves.

- Résistance au changement : certains élèves peuvent se montrer réticents à quitter leur zone de confort et à s’impliquer activement dans l’activité. Préférant des méthodes d’enseignement plus traditionnelles, ils expriment parfois une certaine réserve face à une approche plus expérimentale et participative.

- Difficulté à comprendre la démarche algorithmique sous-jacente.

- Difficulté sur la programmation Python en tant que telle.

Un levier possible pour ce dernier point est de commencer par faire un programme en Scratch (ou Blockly) et d'utiliser ensuite un environnement (type Vittascience) qui fera la traduction en Python automatiquement.

### Exemple 4 : réseaux

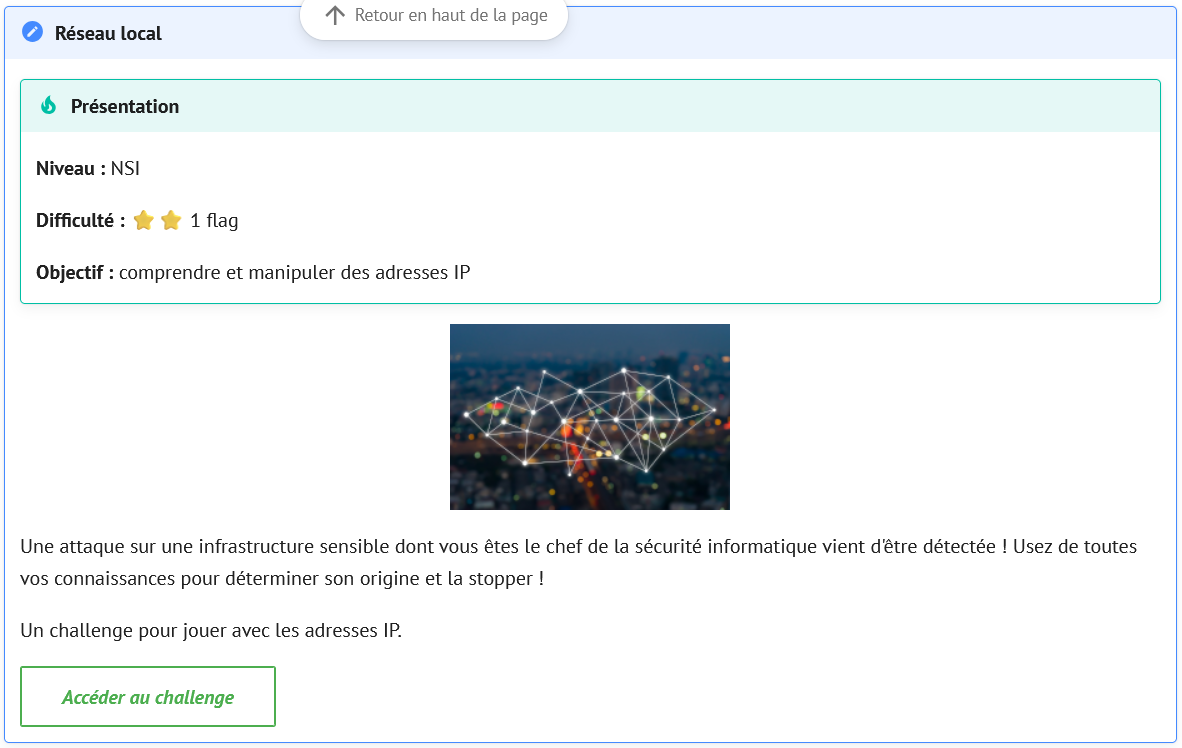

Comme dernier exemple d'utilisation de la cybersécurité dans le cadre de l'enseignement de NSI, intéressons-nous à présent au challenge Réseau local qui permet de comprendre et manipuler les adresses IP (bien sûr, ce challenge pourrait également être fait en SNT avec le thème _Internet_, mais les notions abordées ici ne sont pas explicitement un attendu du programme).

#### **Présentation et corrigé du challenge**

Dans ce challenge, il s'agit de repérer, à l'aide de leur adresse IP, trois machines parmi six possibles, sachant qu'elles sont toutes les trois situées dans le même réseau local. _Un document ressource sur la manipulation des adresses IP est fourni en guise d'indice._

Pour résoudre ce challenge, on procède de la manière suivante :

1. Le /22 indique que le masque est 255.255.252.0 et donc de bien étudier le troisième octet (on remarque d'ailleurs que les deux premiers octets sont les mêmes pour toutes les machines).

2. On détermine les décompositions binaires pour chacun des troisièmes octets :

- $127 = (0111\ 1111)_2$

- $13 = (0000\ 1101)_2$

- $128 = (1000\ 0000)_2$

- $131 = (1000\ 0011)_2$

- $132 = (1000\ 0100)_2$

- $129 = (1000\ 0001)_2$

3. Comme $252 = (1111\ 1100)_2$, on en déduit que les six premiers bits à partir du bit de poids fort font partie de la partie réseau, les deux bits restants faisant partie de la partie hôte.

4. Des calculs ci-dessus, on observe que les ordinateurs 3, 4 et 6 sont les seuls à faire partie du même réseau (ils ont les six premiers bits égaux à 100000). Ce réseau ayant pour adresse 129.175.128.0

5. On détermine alors les parties hôtes :

- ordinateur 3 : 0.0.0.7

- ordinateur 4 : 0.0.3.110

- ordinateur 6 : 0.0.1.12

6. Le flag est 000700311000112

#### **Intentions pédagogiques**

Ce challenge peut intervenir comme application directe d'un cours sur les réseaux en Première ou Terminale NSI. Il permet en effet de travailler sur l'adressage IP et les masques de réseau, notions essentielles pour comprendre comment les ordinateurs communiquent sur un réseau.

- _Qu'est-ce qu'une adresse IP ?_

- Une adresse IP est un numéro unique attribué à chaque appareil connecté à un réseau, comme un ordinateur, un smartphone ou une imprimante. Elle permet d'identifier cet appareil parmi tous les autres sur le réseau.

- On peut comparer cela à une adresse postale : tout le monde doit avoir une adresse unique pour recevoir du courrier, et de la même manière, chaque appareil a une adresse IP unique pour recevoir des données.

- Une adresse IP est composée de quatre nombres compris entre $0$ et $255$, et séparés par des points. Par exemple, 192.168.1.1 et 10.0.0.25 sont deux adresses IP

- _Les versions d'adresses IP_

Il existe deux versions d'adresses IP :

- IPv4 (la plus ancienne) : elle est constituée de quatre nombres (par exemple 192.168.1.1), ce qui permet d'avoir environ $4$ milliards d'adresses uniques.

- IPv6 (plus récente) : elle utilise des groupes de chiffres et de lettres (par exemple 2001:0db8:85a3:0000 :0000:8a2e:0370:7334) et permet d'avoir bien plus d'adresses uniques.

- _Les masques de réseau_

Le masque de réseau est une autre adresse qui sert à séparer l’adresse IP en deux parties :

- la partie _réseau_ (qui identifie le réseau auquel l’appareil appartient) ;

- la partie _hôte_ (qui identifie l’appareil lui-même au sein de ce réseau).

Un masque de réseau est également écrit avec quatre nombres, comme une adresse IP. Par exemple 255.255. 255.0 ou 255.255.0.0.

Le masque de réseau fonctionne en « masquant » une partie de l'adresse IP pour dire : « _tout ce qui est à gauche de la partie masquée représente le réseau ; tout ce qui est à droite représente les appareils individuels_ ».

L'enseignant peut faire ici un point sur le rôle fondamental que jouent l'adressage IP et les masques de réseau en cybersécurité. En effet, bien configurés, ils permettent de sécuriser un réseau, mais ils présentent aussi des défis et des risques.

#### **Retours d'expérience**

- **Plus-values pédagogiques (enseignants / élèves) :**

- Investissement plus important de la part des élèves car il s'agit d'un jeu et non d'une activité traditionnelle.

- Développement de l'autonomie, de la réflexion et de la créativité des élèves.

- Mise en place de stratégies de recherche de la part des élèves.

- Analyse, compréhension et utilisation d'une documentation papier.

- Traitement de notions potentiellement difficiles d'une manière active qui facilite leur appropriation.

- Gestion du groupe.

- **Les freins :**

- Contrainte de temps : si les élèves sont bloqués, l'enseignant doit donner des indications pour que les objectifs de l'activité soient atteints.

- L'activité nécessite des ressources spécifiques, telles que du matériel, une connexion internet et un accès à la plateforme.

- Taille de la classe : l'activité peut être plus difficile à gérer dans de grandes classes où le nombre d'élèves est élevé. Il peut être plus complexe de fournir un suivi individuel et d'assurer la participation active de tous les élèves.

- Difficulté à appréhender ce qu'est une adresse IP.

ce qui nous donne le texte suivant :

```

Si Alésia fut la défaite de Vercingétorix devant César, une autre grande bataille

fut en revanche une éclatante victoire.

Le flag est le SHA-1 du nom de cette bataille précédée du nom du département actuel où

elle s'est située, tout ceci écrit en minuscules, sans accents et sans caractères

spéciaux hors le caractère _ qui sert à séparer les mots.

Par exemple, dans le cas de la bataille d'Alésia, la ville d'Alésia se situe dans

le département actuel de la Côte-d'Or. On devrait donc faire le SHA-1

de cote_d_or_alesia, soit 23ecc6107ca1b1b34701d9f9aa4354ab498ecd3e, ce qui serait

le flag.

```

5. Une brève recherche sur le web nous conduit à la bataille de Gergovie, qui se situe dans le département actuel du Puy-de-Dôme (plus précisément à côté de Clermont-Ferrand)

6. Le flag est le SHA-1 de

ce qui nous donne le texte suivant :

```

Si Alésia fut la défaite de Vercingétorix devant César, une autre grande bataille

fut en revanche une éclatante victoire.

Le flag est le SHA-1 du nom de cette bataille précédée du nom du département actuel où

elle s'est située, tout ceci écrit en minuscules, sans accents et sans caractères

spéciaux hors le caractère _ qui sert à séparer les mots.

Par exemple, dans le cas de la bataille d'Alésia, la ville d'Alésia se situe dans

le département actuel de la Côte-d'Or. On devrait donc faire le SHA-1

de cote_d_or_alesia, soit 23ecc6107ca1b1b34701d9f9aa4354ab498ecd3e, ce qui serait

le flag.

```

5. Une brève recherche sur le web nous conduit à la bataille de Gergovie, qui se situe dans le département actuel du Puy-de-Dôme (plus précisément à côté de Clermont-Ferrand)

6. Le flag est le SHA-1 de